Такие полезные… Локальные политики. Введение.

На самом деле вполне живучую и работоспособную систему защиты ПК можно организовать средствами самой операционной системы. Для этого как нельзя кстати пригодятся знания назначения параметров локальной политики безопасности.

Далее я постараюсь доходчиво (возможно, что где-то даже «на пальцах») рассказать о тех возможностях по защите своего компьютера, которые открываются при правильном использовании и настройке параметров локальной политики безопасности системы.

Где найти "Локальную политику безопасности".

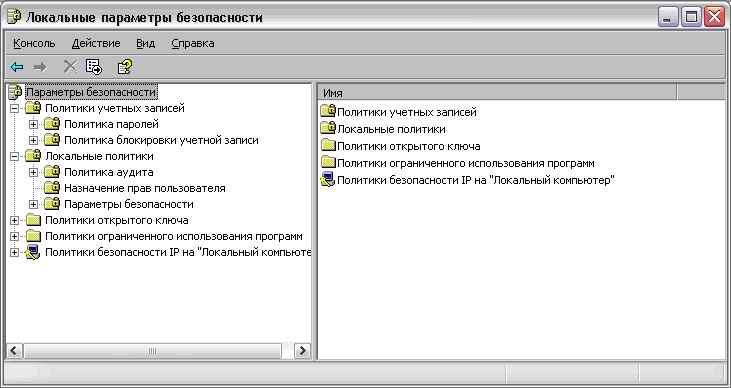

Для начала надо найти, где находятся те окошки и кнопочки, которые позволят нам выстроить защиту нашего ПК средствами самой операционной системы. Так вот, открываем «Панель управления», далее «Администрирования». И там находим «Локальная политика безопасности». Кликаем и перед нами открывается окно такого вида:

Какие серьезные названия… И сейчас мы тут будем править бал!

Что же нам тут нужно. Это «Политика учетных записей» и «Локальные политики». В этих разделах мы будем выполнять все изменения. На самом деле изменения будут вноситься в системный реестр, а данная оснастка нужна только для упрощения сего творческого процесса.

Эта группа политик применяется на компьютерах. В ее состав входят три представленные далее политики:

• Политика аудита.

Определяет, какие события безопасности заносятся в журнал безопасности данного компьютера. Также определяет, заносить ли в журнал безопасности успешные попытки, неудачные попытки или и те и другие.

• Назначение прав пользователя.

Определяет, какие пользователи и группы обладают правами на вход в систему и выполнение различных задач.

• Параметры безопасности.

Включение или отключение параметров безопасности, таких как цифровая подпись данных, имена учетных записей администратора и гостя, доступ к дисководам гибких и компакт-дисков, установка драйверов и приглашения на вход в систему.

Теперь начнем более подробно рассматривать указанные выше политики.

Примечание: Будут рассмотрены только основные параметры безопасности, при помощи которых можно (и нужно!) настроить встроенные механизмы защиты операционной системы.

|